利用(yòng)遠(yuǎn)控木(mù)馬傳播的Proton新(xīn)型勒索分(fēn)析

2023-07-28 546

利用(yòng)遠(yuǎn)控木(mù)馬傳播的Proton新(xīn)型勒索分(fēn)析

緊急程度:★★★★☆

影響平台:Windows

尊敬的用(yòng)戶:

您好!

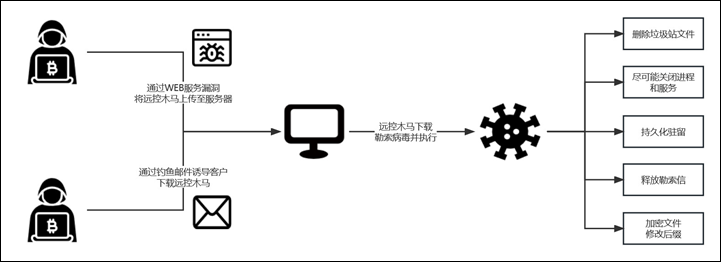

近日,亞信安(ān)全截獲新(xīn)型勒索家族Proton,該家族勒索在23年首次被發現,其最早可(kě)追溯到今年四月份。該勒索通過Web服務(wù)漏洞将遠(yuǎn)控木(mù)馬上傳到服務(wù)器,然後釋放Proton勒索病毒的方式進行傳播;或者通過攜帶遠(yuǎn)控木(mù)馬的釣魚郵件誘騙用(yòng)戶下載遠(yuǎn)控木(mù)馬進行傳播,一旦遠(yuǎn)控木(mù)馬被運行,其會釋放Proton勒索病毒,加密系統中(zhōng)的文(wén)件,關閉服務(wù)、進程以及Windows自帶的文(wén)件修複程序,生成勒索信,索要贖金。

亞信安(ān)全産(chǎn)品OSCE和DS的最新(xīn)病毒碼版本可(kě)以查殺遠(yuǎn)控木(mù)馬及其釋放的Proton勒索病毒,DDEI産(chǎn)品可(kě)以有(yǒu)效攔截攜帶有(yǒu)遠(yuǎn)控木(mù)馬的釣魚郵件。

病毒詳細分(fēn)析

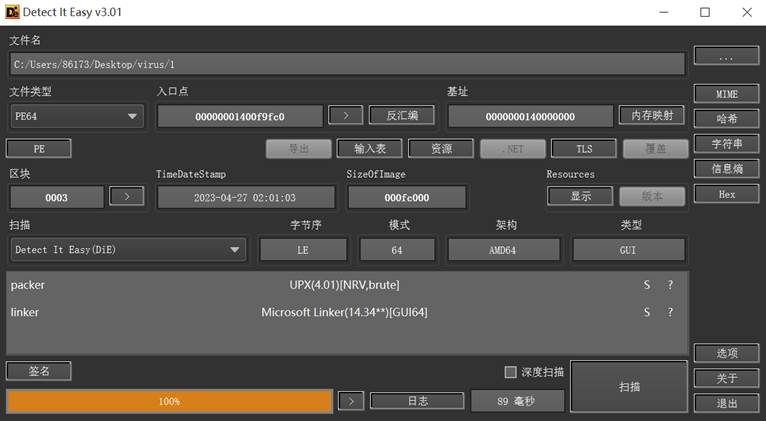

ü 該勒索樣本為(wèi)64位程序,使用(yòng)UPX4.01進行加殼保護。

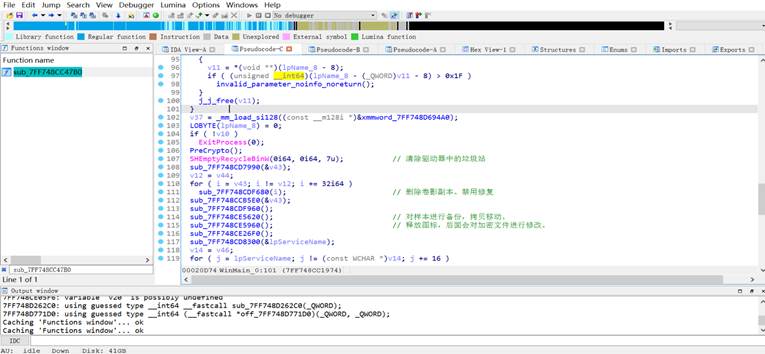

ü 為(wèi)了加快加密的速度,該勒索軟件首先清空所有(yǒu)本地磁盤驅動器中(zhōng)的垃圾站。

ü 将自身自拷貝到如下自啓動目錄下,該目錄下的文(wén)件每次重啓時自動執行,無需設置注冊表,實現病毒持久化駐留。

C:\Users\86173\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\E748D97971AE4A0A.exe

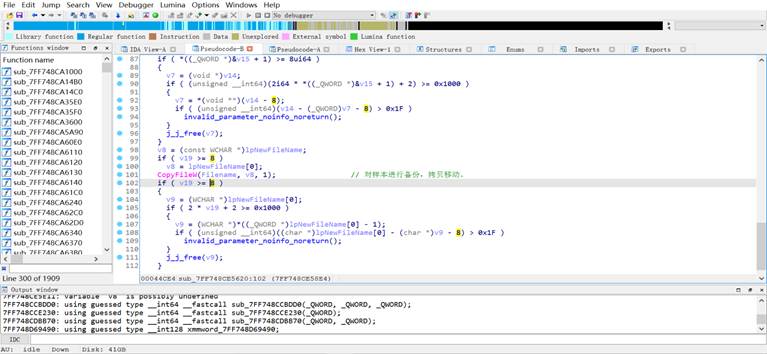

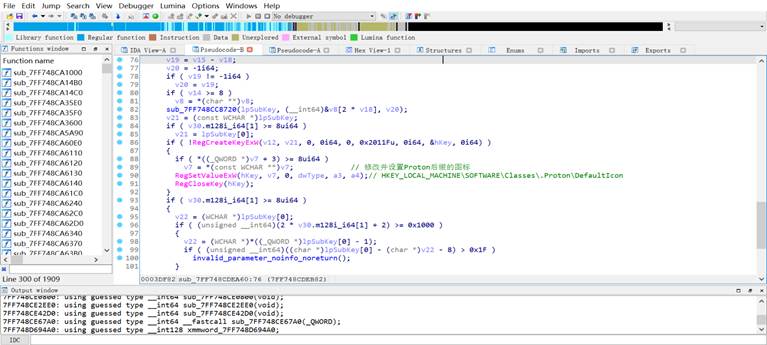

ü 釋放并修改默認圖标

Proton中(zhōng)的字符通過可(kě)逆的對稱加密進行轉換,主要防止靜态的字符識别。

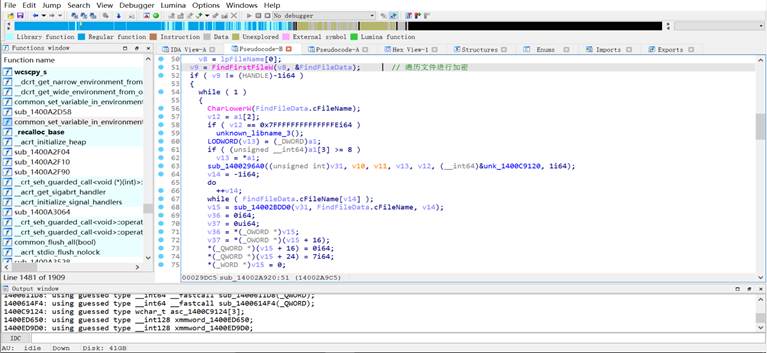

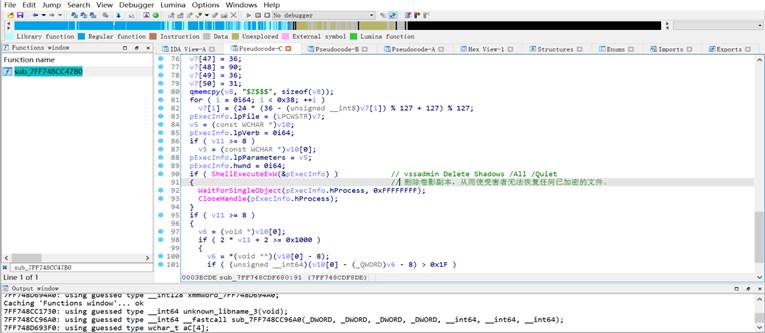

先用(yòng)96減去變量,然後乘以24。解密算法中(zhōng)用(yòng)加127保證為(wèi)正值,第一次取模保證了數值不會過大,第二次取模,保證了數值在127的循環群中(zhōng)。

for ( i = '\0'; i < 0x30; ++i ) v28[i] = (24 * (96 - (unsigned __int8)v28[i]) % 127 + 127) % 127; |

不同的地方作(zuò)者設置了不同的常數進行字符混淆,但是算法沒有(yǒu)改變。對比代碼如下所示:

for ( j = '\0'; j < 0x26; ++j ) v25.m128i_i8[j] = (11 * (119 - v25.m128i_u8[j]) % 127 + 127) % 127; |

釋放圖标C:\ProgramData\E748D97971AE4A0A.ico

修改如下注冊表鍵值,将所有(yǒu).Proton文(wén)件均設置為(wèi)該圖标:

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.Proton\DefaultIcon

C:\ProgramData\E748D97971AE4A0A.ico

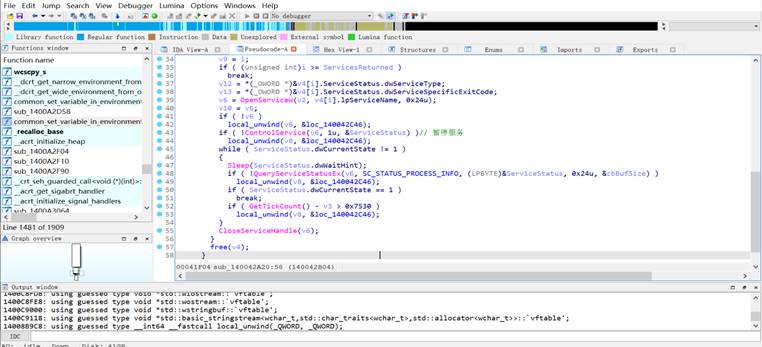

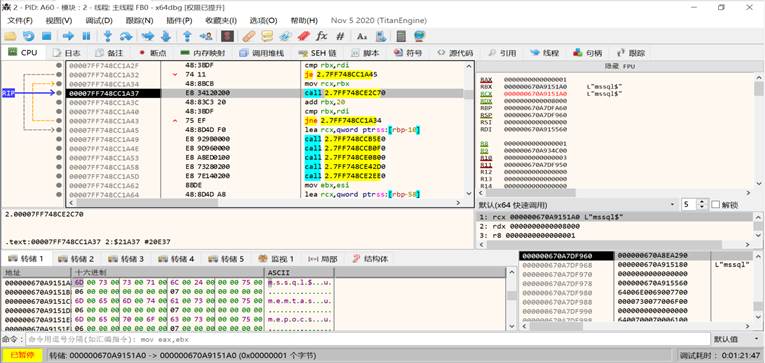

ü 為(wèi)了盡可(kě)能(néng)的加密更多(duō)文(wén)件,勒索軟件會嘗試關閉sqlbrowser、mssql、tomcat、zhudongfangyu等相關服務(wù),以防止關閉進程的時候,被相關驅動所攔截。

ü 為(wèi)了防止進程加密的時候進程被占用(yòng),該勒索會遍曆進程,并關閉相關進程。

ü 該勒索通過如下命令删除卷影副本,從而使受害者無法恢複任何已被加密的文(wén)件。

vssadmin Delete Shadows /All /Quiet

ü 通過如下命令,禁用(yòng)Windows 10中(zhōng)的自動啓動修複功能(néng)和所有(yǒu)啓動故障檢測。

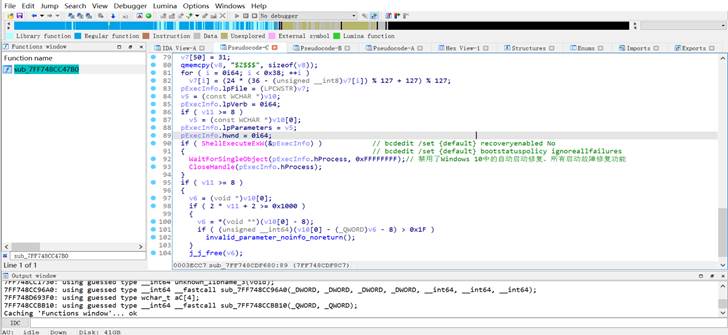

bcdedit /set {default} recoveryenabled No

bcdedit /set {default} bootstatuspolicy ignoreallfailures

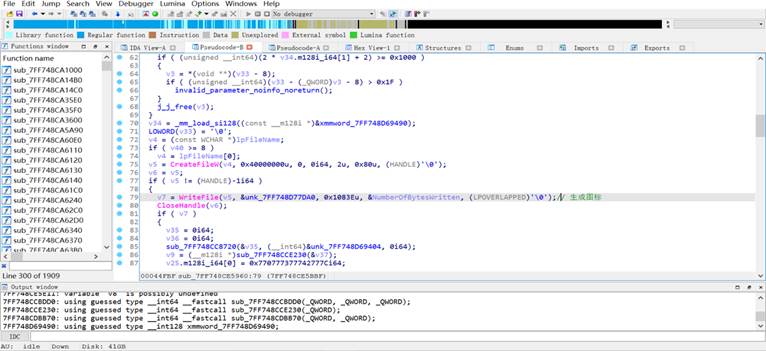

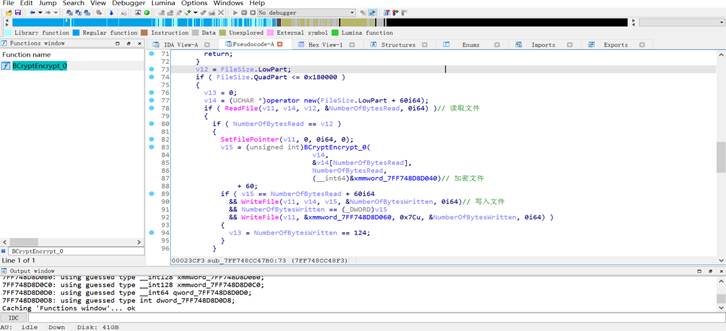

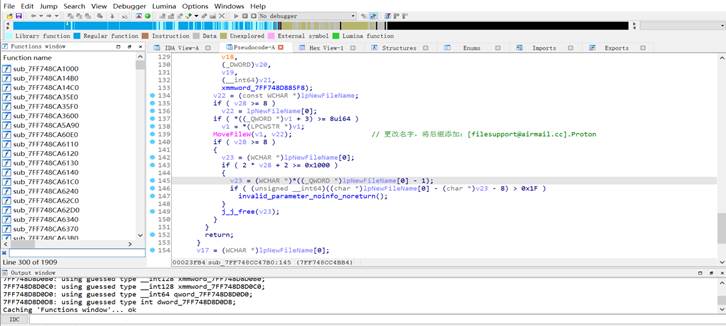

ü 讀取文(wén)件并對文(wén)件進行加密,并将加密後的文(wén)件後綴修改為(wèi).[filesupport@airmail.cc].Proton

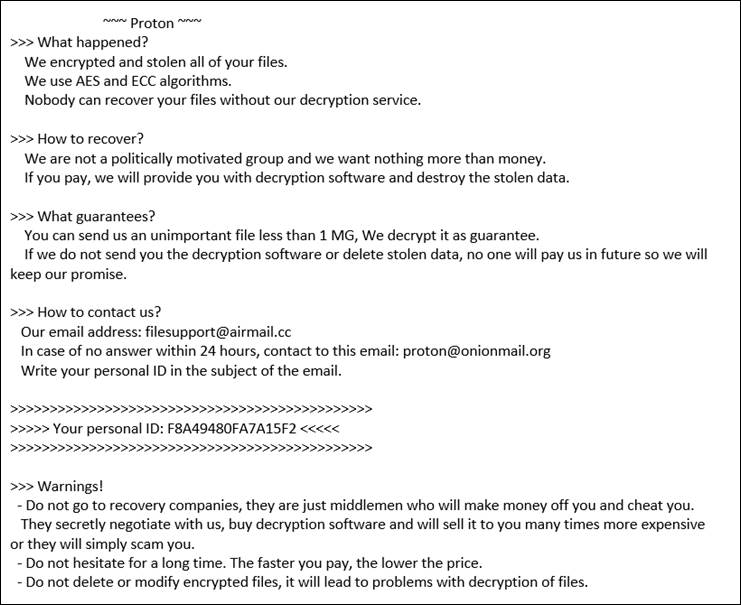

ü 解密并釋放勒索信:

【Proton勒索信】

加密算法分(fēn)析

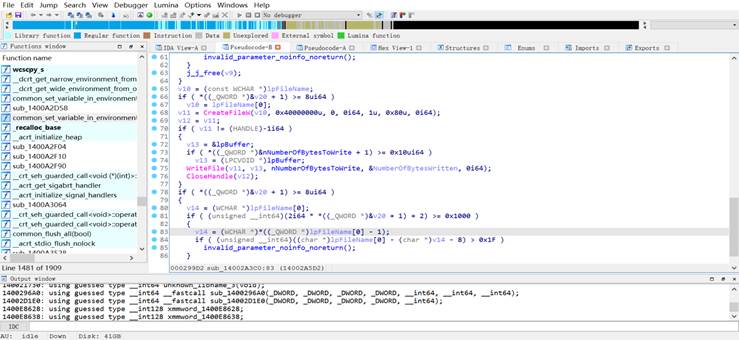

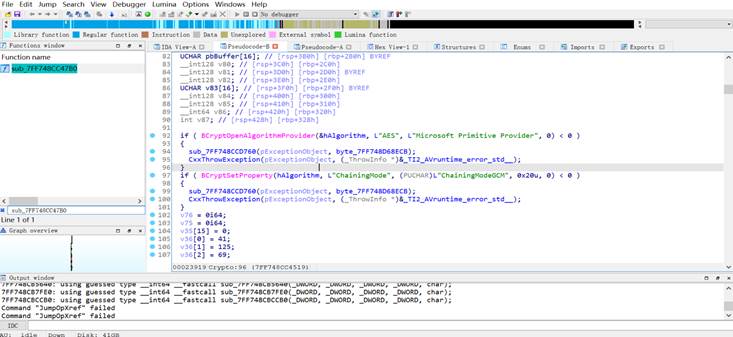

該勒索使用(yòng)了AES進行加密。首先,設置需要使用(yòng)的算法為(wèi)AES,并設置加密屬性為(wèi)BCRYPT_CHAINING_MODE,加密模式為(wèi)BCRYPT_CHAIN_MODE_GCM

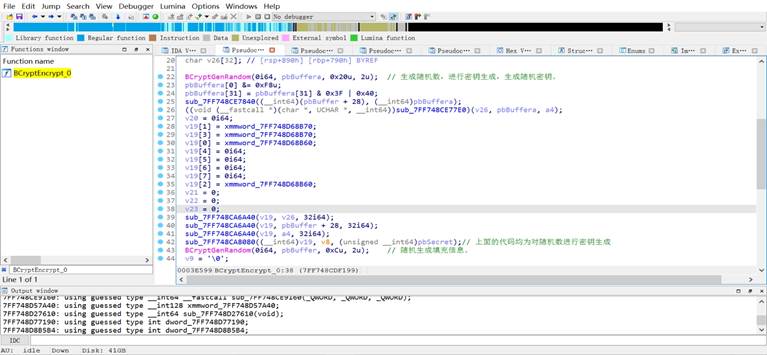

使用(yòng)BCryptGenRandom生成随機數,然後根據預設的複雜的密鑰生成算法進行密鑰生成。再繼續生成一個新(xīn)的随機數,加密文(wén)件的時候,作(zuò)為(wèi)填充信息使用(yòng)。

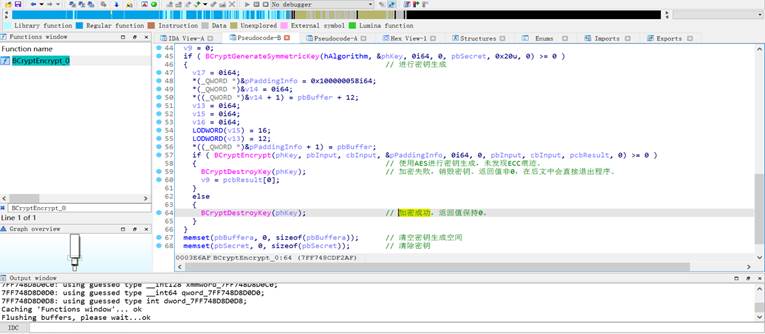

上文(wén)生成中(zhōng)間密鑰後,使用(yòng)BCryptGenerateSymmetricKey進行最終密鑰的生成。然後使用(yòng)BCryptEncrypt,對信息進行加密,根據返回值來判斷是否加密成功。如果返回值為(wèi)0,加密成功,繼續執行。如果返回值非0,加密失敗,使用(yòng)ExitProcess退出程序。清空密鑰生成空間和密鑰本身,随後進行下一輪加密。

亞信安(ān)全産(chǎn)品解決方案

ü 亞信安(ān)全夢蝶病毒碼可(kě)以對文(wén)中(zhōng)提及的惡意軟件進行檢測。

ü 亞信安(ān)全病毒碼版本18.435.60,雲病毒碼版本18.435.71,全球碼版本18.435.00 可(kě)以對文(wén)中(zhōng)提及的惡意軟件進行檢測,請用(yòng)戶及時升級病毒碼版本。

ü 亞信安(ān)全DDEI可(kě)以有(yǒu)效攔文(wén)中(zhōng)提及的釣魚郵件:

安(ān)全建議

ü 建議用(yòng)戶使用(yòng)強口令;

ü 加強端口管理(lǐ):

l 關閉不必要的高危端口,如必要開啓,請設置對應的IP白名(míng)單

l 避免将高危端口映射到公(gōng)網

ü 不要點擊來源不明的郵件及附件,以及郵件中(zhōng)的鏈接;

ü 打開系統自動更新(xīn),并檢測更新(xīn)進行安(ān)裝(zhuāng),打全系統補丁程序;

ü 重要文(wén)檔要注意備份,備份的最佳做法是采取 3-2-1 規則,即至少做三個副本,用(yòng)兩種不同格式保存,并将副本放在異地存儲.

IOCs

aefcc3ad108474656a6e132eb0e13fff5ee0eb8c

a40cc1696458660956cd266576f3559e1fe27ea7

715583438644c9e77cfb1232c62f7ef18ae71b52

07972f35a969ef8f482be8300d61d985f61930c2

45e1a51c4be7f30f5024643818d570d566d8057c

7a3278b2f234941d5cf1e974e0caf8e46539bb6c

137c0dcbcf70b405e1d2952fd9b2882539cdebc9

d9c0360efcd912fe53b5157820faa04c6062b8b2

07fed95218f8d680688a28921ee18fb86dc0d5bd